Objetivos

- Conocer los principales riesgos de seguridad en un dispositivo móvil.

- Ser conscientes de hacia dónde se mueven los riesgos.

- Saber tomar decisiones que reduzcan los riesgos.

- Aprender a instalar un “antivirus”.

Introducción

La seguridad es primordial cuando se desea emplear el dispositivo móvil para realizar gestiones del tipo que sea. Sin embargo, el tema es tan amplio y tan técnico que nos sentimos desnudos con respecto a este peligro.

Lo que oímos por la prensa y las noticias tampoco ayuda mucho a nuestra tranquilidad, así que vamos a intentar ofrecer unas pautas para estar un poco más seguros.

En cualquier caso, nunca se puede estar completamente seguro de que nuestro dispositivo es seguro (valga la redundancia) y debemos actuar en consecuencia.

“Heartbleed”: un ejemplo de inseguridad

Hace un tiempo hubo mucho ruido con un problema de seguridad llamado “heartbleed” (corazón sangriento). Este problema afectaba a ordenadores de sobremesa, a dispositivos móviles y a muchas más cosas de las que nos imaginamos (cajeros automáticos, routers, servidores de red, etc.).

En la jerga, a esto se le llama “agujero de seguridad”, y puede ser aprovechado por un “hacker” para robar información (números de cuenta, tarjetas de crédito, etc.).

En este caso particular, afectaba a un tema de encriptación de datos usado, por ejemplo, cuando hacemos un acceso tipo “https://” con un navegador web que suele usarse para acceder a bancos, tiendas, correo, etc. Sí, eso que vimos que parecía seguro, no lo era.

Quizá parte del escándalo fue que el agujero era conocido por entes de seguridad nacional, pero no por los humanos de a pie.

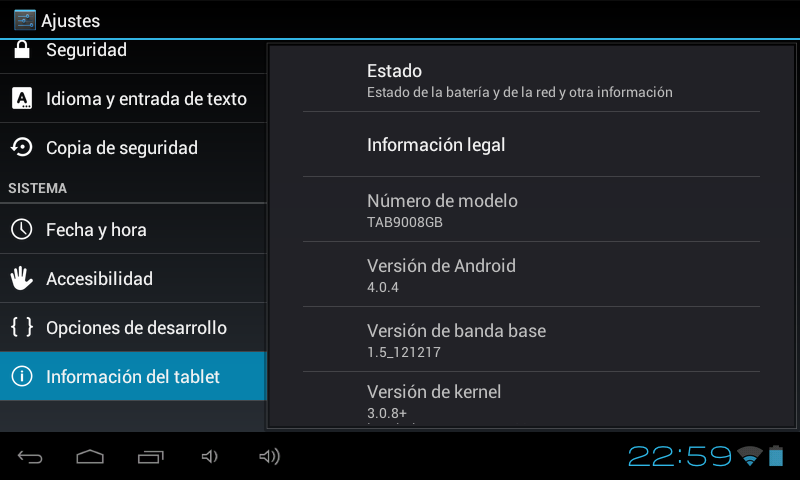

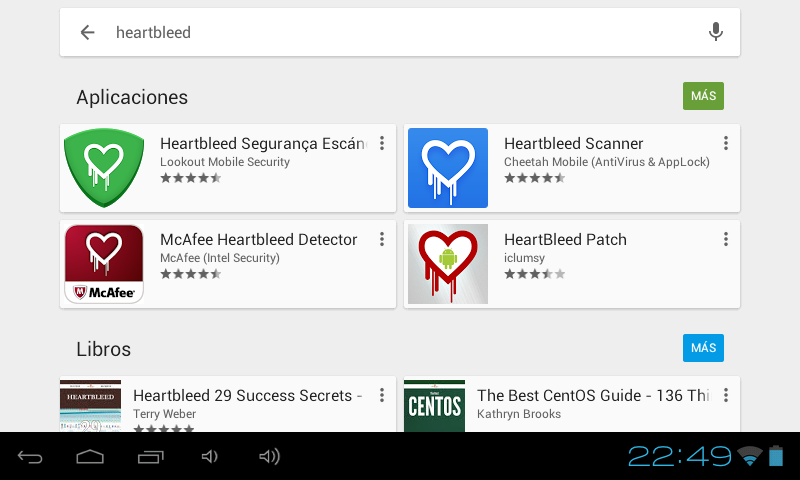

Este problema afectaba a parte de los dispositivos Android 4.1. Veamos si nuestro dispositivo tiene ese problema. Abrimos “Play Store”, buscamos “Heartbleed” e instalamos un buscador del agujero. Seleccionar el de McAfee, que parece una empresa solvente.

Y ejecutamos el test, a ver qué pasa. Resultado:???

Y ejecutamos el test, a ver qué pasa. Resultado:???

2017: Bluetooth BlueBorne

Vulnerabilidad en Bluetooth que permitía atacar un disposuitivo con Bluetooth activo, tomar el control y seguir infectando desde los atacados.

https://www.bleepingcomputer.com/news/security/blueborne-vulnerabilities-impact-over-5-billion-bluetooth-enabled-devices/

¿Qué interesa robar?

Si alguien quiere tomar el control de mi dispositivo … ¡Huy! ¡Qué tonto! Si mi dispositivo ya está controlado por Google o por Apple que yo sepa.

Reformulamos … si alguien quiere tomar el control de mi dispositivo para algo malo, malo ¿qué es lo que quiere?

- Números de tarjeta de crédito.

- Acceso a mi correo, mi facebook, mi twitter.

- Acceso a mis datos.

- Acceso al banco.

- Simplemente, para demostrar lo guay que es.

Bueno, bueno, bueno. Pues démonos cuenta de que el punto de peligro ha cambiado de nuestro dispositivo a la “nube” en la mayoría de los casos. Cada vez más, nuestros datos están siendo almacenados en la nube, así que lo primero es robar las claves para acceder allá.

Si no hacemos bien lo de las claves, pues olvidémonos del tema de la seguridad. Ese tema ya lo hemos tratado y es de vital importancia.

¿Qué peligros hay?

Vamos a ver las diferentes opciones que hay para la inseguridad en general. Estando informado se pueden tomar precauciones.

Yo

Se siente, pero nosotros mismos somos el mayor peligro para la seguridad. Remitir de nuevo al tema de “claves” y al tema de permisos en las aplicaciones para revisar esos peligros (correos falsos, …).

Si nos engañan y proporcionamos los datos, pues mal está el asunto.

Mi navegador web (physing, …)

La mayor parte del tiempo nos la solemos pasar navegando por la red. Es, por tanto, el punto más aprovechado para los ataques.

Hay muchas maneras de atacar mediante un navegador web. Las más habituales son:

- Dar un enlace falso a una página peligrosa. Por ejemplo, es muy habitual que tu “veas” una dirección en un correo y el enlace te lleve a otra parte muy distinta

Ejemplo: Accede al Banco de Santander pulsando este enlace https://www.bancosantander.es

- Aprovechar un error tipográfico para llevarte a una página que no es la esperada.

Ejemplo: Accede al Banco de Santander https://www.bancosantande.es

- O, mezclarlo todo y engañarte completamente imitando la página del Banco Santander y que no sea el banco. A esto se le llama Physing (no me atrevo a haceros una demo para engañaros y quedarme con vuestras claves del banco por si es una ilegalidad).

En este último caso, el usuario ve una página que es imitación de la auténtica y pica.

SOLUCIONES (aplicar todas):

- Usar un navegador web de confianza y actualizado: Mozilla Firefox, Google Chrome u Ópera intentar activar las opciones anti-physing.

- No usar jamás el navegador por defecto del dispositivo, debe estar más que obsoleto.

- No acceder a sitios críticos desde redes inseguras: WiFi del bar, del Ayuntamiento, de la playa o de un vecino que tiene el WiFi abierto u otro amigo lo ha pirateado. (Os cuento dos batallitas que no debo poner por escrito).

Los “troyanos”

¿Cómo se conquistó Troya? Metiendo al enemigo en casa sin saberlo.

Pues eso es un “troyano”. Nosotros solitos instalamos una aplicación inadecuada sin saberlo.

SOLUCIÓN:

- Al instalar una aplicación, revisar los permisos que se dan.

- Comprobar los comentarios de la gente y el número de instalaciones.

PROBLEMA:

- Ya os he dicho mil veces que el móvil/tablet es personal e intransferible. No se lo dejéis a los nietos/sobrinos/amigos.

“Firmware” obsoleto

Simplificando, el “firmware” es el sistema operativo que el fabricante pone en el dispositivo. Según pasa el tiempo, se descubren defectos y problemas de seguridad que no se conocían antes, así que es una fuente de peligro.

SOLUCIÓN:

- El “firmware” debería actualizarse para “parchear” posibles defectos. Normalmente hay una aplicación para hacerlo o lo podemos localizar en “Ajustes -> Información del dispositivo.”

PROBLEMA:

- No todos los fabricantes suelen ser correctos a la hora de actualizar. Más bien todo lo contrario. Casi podemos hablar de que el producto llega ya obsoleto al mercado y estás forzado a comprar de nuevo.

- Los dispositivos marca “La Pava” o marca “Acme” difícilmente van a ser actualizables. Un ejemplo es el tablet oficial del curso.

Aplicaciones inseguras

Igual que pasa con el “firmware”, según pasa el tiempo, las aplicaciones son más inseguras. Aquellas más susceptibles de ataque deberían ser cuidadas..

SOLUCIÓN:

- Actualiza las aplicaciones críticas continuamente: banca, correo electrónico, Facebook, Twitter, Whatsapp, …

PROBLEMA:

- Hay aplicaciones que dejan de mantenerse. Si se consideran un peligro hay que buscar un sustituto.

Antivirus ¿sí o no?

Los antivirus están en crisis con el tema de la nube, la competencia, etc. Hay corrientes que dicen que son necesarios y corrientes que no. También hay sistemas operativos de sobremesa que no los necesitan (MacOS, Linux) y otros que sí (Windows).

Supongo que, para nuestro rango de edad, todos hemos sufrido el problema de los virus y los antivirus. Debemos ser conscientes de que un “antivirus” propiamente dicho no sirve casi para nada, pues la enfermedad llega y la medicina aún no existe. Siempre van un paso por detrás.

Un “antivirus” es un “mamotreto” que hace muchísimas cosas útiles y no solo vigilar los virus, por lo que la vamos a llamar “aplicaciones de seguridad”.

Una aplicación de seguridad hace cosas como:

- Vigilar que no instalemos aplicaciones inadecuadas.

- Controlar el acceso al dispositivo, permitiendo borrados remotos, borrado automático por cambio de SIM, etc.

- Controlar la instalación/desinstalación de aplicaciones (por ejemplo, control parental).

- Controlar páginas web “physing”.

- Revisar el correo en busca de problemas de seguridad.

- Etc. etc.

Entonces nuestra recomendación es … pito, pito, … venga, instalar un antivirus.

Nos consumirá un poco de batería.

Consejo: si no se está muy seguro de uno mismo, un «aplicación de seguridad» (antiguo antivirus) nos puede ir bien.

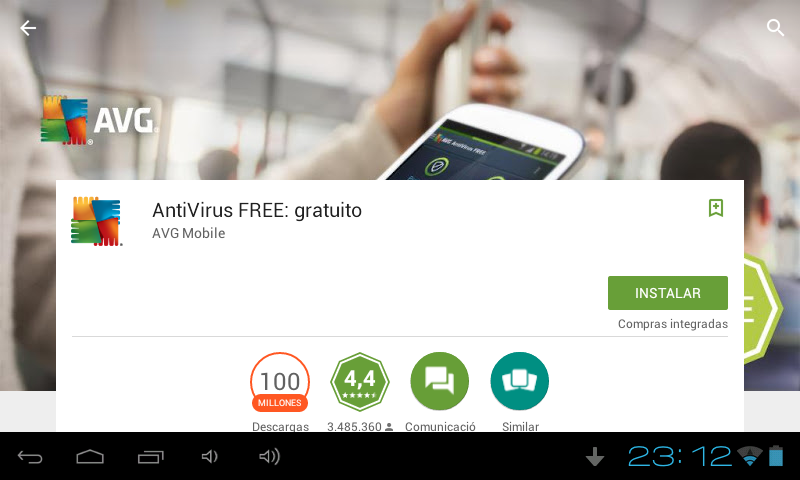

AVG antivirus Free

Vamos a instalar el siguiente antivirus gratuito. Si se quieren más opciones, hay que pagar.

Fíjate bien en los permisos que le estas dando. Estás vendiendo tu alma.

Se ha elegido este a boleo. El propósito no es elegir el mejor ni nada parecido.

Se ha elegido este a boleo. El propósito no es elegir el mejor ni nada parecido.

Juguemos un poco con él.